Artículos y documentos escritos

Los videos que presento han sido cedidos por The Data Inspectorate (Oslo-Noruega), y están publicados en la web http://www.dubestemmer.no. Las agencias de protección de datos de Catalunya y de la Comunidad de Madrid han hecho sus respectivas traducciones. Son las siguiente:

Versión en catalán

Se pueden bajar desde la web de la Agència Catalana de Protecció de Dades. Son estos:

Així de fàcil: "A internet mai saps què faran amb les teves imatges..."

BUNNYBOY: "A internet pot ser qualsevol..."

El carter: "Vigila la informació que envies a internet..."

La tutoria: "No sempre ets anònim com et penses..."

L'àlbum de fotos: "Com et veuran en un futur?"

Només era una broma: "Tu decideixes què vols que sàpiguen els altres..."

POKE: "Tranquil, això només passa a les pel·lícules"

Versión en castellano.

La Agencia de Protección de Datos de la Comunidad de Madrid ha traducido al castellano seis videos, Hotbabe, El album de fotos, La tutoría, Sólo era una broma, Marius y El cartero. Se pueden bajar desde aquí

![]()

Artículos y documentos escritos

Página Web-Trampa de recargas de móviles creada para robar datos bancarios

Los supermercados Lidl emulan a la Stasi en Alemania

Peligra la privacidad de los jóvenes. Proponen base de datos para reclutar (USA)

La privacidad de los menores y el marketing a través de Internet

Derecho a la intimidad en el sector de las telecomunicaciones

Página Web-Trampa de recargas de móviles creada para robar datos bancarios

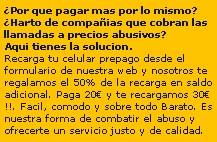

Parece que la picaresca en Internet no para de sorprendernos, cada día conocemos nuevos métodos que utilizan estos picaros para intentar robar datos a posibles víctimas.

21-02-2005 - Hace unos días recibimos un mail de un amigo internauta donde nos avisaba de una posible Web-Trampa que simula realizar recargas a móviles de compañías que operan en España.

Con un suculento "gancho" paga menos y recarga mas, es la forma de atraer a sus posibles víctimas; "Paga 20 ? y te recargamos 30 ?uros", "llevate un 50% mas".

Incluso te garantizan que las recargas se realizan a través de "SU SERVIDOR SEGURO" que está certificado por VeriSign Secured que podemos comprobar que tampoco es cierto.

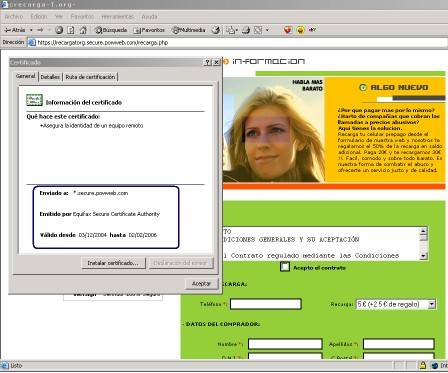

Por ahora todo parece correcto, la sorpresa está cuando vamos a realizar la recarga de nuestro número telefónico se puede comprobar que los datos que nos solicitan son bastantes comprometidos para el futuro de nuestra tarjeta bancaria.

https://recargatorg.secure.powweb.com/recarga.php

Si rellenamos los campos con datos falsos da igual que sean letras en los campos numéricos ya que no valida ningún campo, solo comprueba que no dejes los campos vacíos, tampoco comprueba si aceptas el "contrato" de condiciones, que recomendamos leerlo ya que su contenido puede ser sacado del club de la comedia;

"Estas condiciones generales regulan el contrato establecido entre Telefónica&Moviles. S.L. destinado al servicio de recarga de terminales de prepago MoviStar, Vodafone y Amena."

"En particular, y con el propósito de prevenir potenciales usos fraudulentos de tarjetas de crédito ajenas, RECARGA-T.NET solo aceptará tarjetas securizadas, ya que garantiza la máxima seguridad en la compra On-Line por Internet."

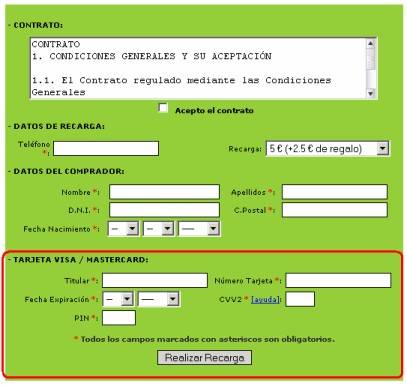

Una vez finalizado el formulario rellenado con todos nuestros datos bancarios, le damos a la opción "Realizar Recarga"

Con la desagradable sorpresa que no se puede realizar la recarga por problemas técnicos; "Debido al gran número de recargas efectuadas" pero con la certeza que acaba de dar usted todos los datos bancarios a estos posibles timadores.

El dominio "www.recarga-t.org" esta registrado a "jamaikan@gmail.com" que junto al dominio "recarga-t.com" fueron dados de alta el 25-1-2005.

Y para finalizar este articulo realizamos una captura para comprobar que la seguridad del servidor seguro no lo es tanto;

http://www.recarga-t.org/images/

Recordamos a los internautas noveles que tengan mucha precaución cuando realicen cualquier tipo de pago on-line y compruebe que el sitio web donde se realizan sea de confianza;

- Compre en paginas donde se identifique el vendedor.

- Compruebe los plazos de entrega del producto o realización del servicio.

- Antes de dar los datos de su tarjeta de crédito, compruebe que es una pagina segura..

http://seguridad.internautas.org/html/425.html

![]()

Todos tenemos un pasado, e Internet lo recuerda

Los jóvenes suben a la Red información que podría perjudicarles en el futuro

PÚBLICO.ES - 23/11/2007 17:13

Los actos de una persona suelen quedar limitados al entorno en el que tienen lugar. Salvo en Internet, donde toda la información que se facilita es pública y además perdura más allá de la memoria. Según el último estudio elaborado por la ICO, una autoridad independiente que informa al parlamento de Reino Unido sobre temas relacionados con la privacidad, casi el 60% de los jóvenes británicos de 14 a 21 años ignora que los datos que publica en la Red pueden quedar eternamente vinculados a su identidad y que esa información puede ser consultada por cualquiera.

La proliferación de comunidades virtuales, como MySpace o Facebook, ha llevado a miles de jóvenes a crear en ellas una vida paralela a la real, en la que no son conscientes de quién puede estar observándoles. Aunque las compañías protejan los datos de sus usuarios, no pueden hacerse responsables de los datos que los usuarios facilitan voluntariamente a terceros. De hecho, más del 70% de los jóvenes consultados por la ICO afirma que no le gustaría que en el futuro sus posibles jefes consultaran información sobre ellos en la Red sin haber borrado antes algunos contenidos.

Más allá de la información objetiva sobre fecha de nacimiento, dirección o aficiones, que pueden ser utilizados por empresas con fines publicitarios, las imágenes o vídeos que se cuelgan en comunidades, blog, foros y otros sitios sociales están disponibles para cualquiera que desee consultar la información a través de un buscador. Según el estudio de la ICO, el 95% de los jóvenes se siente preocupado cuando se le informa sobre la utilización que puede hacerse de sus datos personales, y cómo puede afectarle a medio y largo plazo.

Más de la mitad de los menores españoles no ha recibido información básica sobre cómo mantener su privacidad en Internet, según el último estudio realizado por la asociación española Protégeles.

Todos tenemos un pasado, e Internet lo recuerda.pdf

![]()

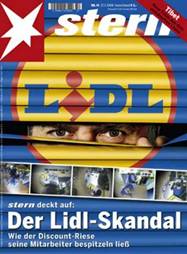

Los supermercados Lidl emulan a la Stasi en Alemania

Un reportaje del semanario Stern denuncia el uso de cámaras para espiar el comportamiento de sus empleados

ELPAíS.com / EFE - Madrid - 26/03/2008

"La señorita T. está hablando por teléfono con un amigo suyo. La conversación trata sobre una posible cena juntos. Aunque sabe que hay muchos clientes en la tienda, y que queda mucho que hacer, le promete que saldrá exactamente cuando termine su turno. Y así lo hace, a las 15:00." Los informes que los detectives contratados por la cadena de supermercados de bajo coste alemana Lidl redactaron para la dirección de la empresa el año pasado recuerdan a La vida de los otros, una película alemana que retrata los métodos con que la antigua policía secreta de Alemania del Este espiaba a sus ciudadanos. El semanario alemán Stern publica mañana un reportaje en el que narra el modo y el contenido de las investigaciones internas encargadas por la cadena alimenticia.

"La señora J. lleva media hora manteniendo una conversación privada por teléfono. Hay que comprobar si es ella quien ha llamado", puede leerse en otro de los informes. Los detectives privados contratados por Lidl se presentaban un lunes por la mañana en la tienda e instalaban hasta diez microcámaras en presencia de los empleados. El director del centro explicaba a los dependientes que la finalidad del dispositivo era prevenir robos. Sin embargo, el tipo de información recogida invadía la intimidad de los trabajadores, incluyendo detalles acerca de su vida amorosa o indicaciones para la dirección sobre la necesidad de que se cubran los tatuajes al atender a clientes mayores. "Es extrovertida y de aspecto ingenuo", comentaba acerca de una empleada otro informe.

Los protocolos "no tienen como fin espiar a los empleados, sino detectar posibles comportamientos erróneos", ha afirmado Petra Tabert, portavoz de la cadena. Peter Schaeer, responsable alemán de Protección de Datos, ha declarado a la revista que apuntar las visitas de los empleados al baño, entre otras cosas, supone una infracción a la Ley de Datos. "Imagino que si estos actos se dan a conocer, las autoridades pertinentes tomarán medidas", concluyó Schaar.

Portada de mañana del semanario 'Stern' en la que denuncia el espionaje de la cadena Lidl sobre sus empleados- STERN

Peligra la privacidad de los jóvenes.

Proponen base de datos para reclutar

Univision Online y Agencias

WASHINGTON - Varios grupos defensores de la privacidad arremetieron esta semana contra el proyecto del Pentágono de crear un banco de datos con información de millones de estudiantes para identificar a posibles voluntarios para las Fuerzas Armadas.

El Pentágono creó una base de datos para registrar a los jóvenes mayores de 15 años y ubicar así a "posibles clientes"

“El Departamento de Defensa propone ignorar la ley y sus propias regulaciones al recolectar información personal en manos de agentes comerciales y registros estatales en lugar de hacerlo directamente de los individuos", dice un comunicado emitido por una coalición de varios grupos.

Grupos critican el Pentágono

Esos grupos sostienen que el Gobierno, o la compañía que gestione la planeada base de datos, podría hacer un uso no adecuado de la información almacenada.

Los activistas sostienen que no es necesario que esa base de datos incluya los números de Seguridad Social de los estudiantes, algo que, según dicen, podría conducir a casos de robo de identidad.

Los activistas cuestionan la legalidad de la base de datos y señalan que agrupar esa información va en contra de la Ley de Privacidad, una normativa que busca reducir la recolección de datos personales por parte del Gobierno.

El Ejército sostiene que la iniciativa podría ayudarle a localizar potenciales reclutas.

"El programa es muy importante porque ayuda a los 'reclutadores' a ser más efectivos a la hora de identificar candidatos cualificados para misiones específicas", señaló un portavoz del Pentágono.

El proyecto se conoce cuando se constata una caída de inscripciones voluntarias en distintos sectores de las Fuerzas Armadas.

Desde que en 1971 terminó el servicio militar obligatorio en Estados Unidos, las Fuerzas Armadas dependen del alistamiento de voluntarios para dotar de contingentes a las diferentes unidades.

La firma privada BeNow Inc., con sede en Wakefield, Massachusetts, tiene el contrato con el Pentágono para la creación del banco de datos y el análisis de la información "a fin de ubicar a los posibles clientes sobre la base de sus 'perfiles' personales y sus hábitos", según el diario The Washington Post.

Mediante la subcontratación del trabajo con una firma privada, según el Post, el Pentágono elude las restricciones legales que existen para que el gobierno colecte, guarde y analice la información personal sobre los ciudadanos.

Actualmente, el Ejército y la Infantería de Marina encuentran dificultades para completar sus metas de reclutamiento.

Proponen base de datos para reclutar.pdf

![]()

La privacidad de los menores y el marketing a través de Internet

De: Javier Prenafeta Rodríguez

Fecha: Junio 2002

Origen: Noticias Jurídicas

Uno de los lados más oscuros de Internet ha sido, desde su desarrollo y proliferación, la situación de desprotección de los menores en este ámbito. No cabe duda, y así se ha reflejado en la Unión Europea1, que la vulnerabilidad y abusos de los que son víctimas en la vida real se ha acrecentado con el desarrollo de las tecnologías de la información y la comunicación.

En principio, los problemas que se derivan de los contenidos de Internet y que afectan a menores de edad se han englobado en dos grupos:

Lo anterior son problemas de sobra conocidos, lo que no significa que estén resueltos. Al lado de estos añadiríamos otro tipo de prácticas que también suponen una vulneración de los derechos de los menores y colocan a estos en una situación de desprotección. Me refiero a la invasión de la privacidad de los menores, tanto en la recogida y tratamiento de datos de carácter personal como en el seguimiento que se hace de la navegación a través de diversos mecanismos técnicos, y a la explotación de su vulnerabilidad a través de nuevas formas de publicidad y Marketing.

En el presente artículo se comentarán este segundo grupo de cuestiones que afectan a los menores, no porque sean más importantes que la pornografía infantil y el acceso de éstos a contenidos para adultos, sino porque son menos conocidas y han sido atendidas en menor medida, al menos en España.

En su estudio se realizó un análisis de varios sitios web señalando las técnicas que utilizan para atraer a los menores. Por ejemplo, KidsCom5, dirigido a niños entre 4 y 15 años solicitaba, para entrar en su página, que el menor se diera de alta como usuario, debiendo rellenar un cuestionario en el que se le preguntaba por su nombre, edad, sexo y dirección de correo electrónico, pero también por otros datos como cuál es su programa favorito, grupos de música, así como el nombre de la persona que le recomendó el sitio. Todo esto se combina con sistemas informáticos que, a la vez que el niño navega, interactúa o juega, se recogen todos los datos e información acerca de las preferencias de éste y se elaboran estadísticas sobre los intereses de los usuarios. Combinar los datos sobre la navegación con los datos de carácter personal es lo que permite realizar lo que los expertos llaman el marketing one-to-one. Actualmente, para darse de alta en este sitio web se ha suprimido mucha de esa información "añadida" acerca de los gustos del menor y se requiere la firma manuscrita de uno de los padres, debiéndose enviar el formulario por correo ordinario o por fax.

Un ejemplo de integración entre publicidad y contenidos se encontraba en la página de las patatas fritas Frito Lay6, que ofrecía varias áreas de servicios interactivos para niños, incluyendo una sección llamada Dreamsite donde se pedía al menor que pensara un su día ideal. Suena algo simple pero, después de preguntarle al niño con quién pasaría su día perfecto se le pedía que escogiera el tipo de patatas Lay's que tomaría en ese momento. Después de elegir, se reconstruía una imagen sobre dicho día ideal en la que el niño sujetaba la bolsa de patatas elegida. Frito Lay también utilizaba en su sitio personajes animados, que hablaban con el niño y le ofrecían la posibilidad de descargarse salvapantallas o dibujos de éstos. La idea es que el niño relacione la marca con el personaje con el que interactúa y se relaciona, y de este modo se induce un interés por el producto.

Todas estas prácticas suponen formas de manipulación y explotación de la vulnerabilidad de los menores de edad, por lo que se requieren medidas para evitar estos abusos por parte de empresas de marketing y publicidad.

La regulación marcó un hito en la protección la privacidad de los menores, y se consideró adecuada. No obstante, se echa en falta todavía una regulación que responda efectivamente a los problemas y abusos permite el marketing on line.

En este sentido, el Centre for Media Education hacía las siguientes recomendaciones:

Lo anterior revela una situación que, si bien no se ha trasladado aún a nuestro país, no es de extrañar que no tarde en llegar en vista de las estadísticas de uso de Internet, que colocan a los menores de edad comprendidos entre los 12 y los 17 años en el 12% de los internautas europeos9.

A falta de regulación específica, como es el caso, sería adecuado el desarrollo de códigos de conducta específicos para la publicidad a través de Internet que contemplaran en concreto el caso de los menores de edad. Actualmente existe un Código Ético sobre Publicidad en Internet de la Asociación para la Autorregulación de la Comunicación Comercial en 199910, pionero en la Unión Europea, en cuyo artículo 9 se refiere a los menores de edad. No obstante, lo establecido ahí es insuficiente para prevenir muchas de las conductas señaladas anteriormente, por lo que es necesario un mayor detalle de estos aspectos.

En conclusión, no debe impedirse la publicidad dirigida hacia menores, si bien deben establecerse algunos límites en las prácticas que se llevan a cabo. Los menores deben ser tratados honesta y apropiadamente en función de su vulnerabilidad. Internet ofrece grandes oportunidades para el desarrollo cultural y para el ocio de estos usuarios, y tanto los Estados como la industria del sector y los padres y educadores deben asegurar que los menores extraigan el mayor partido de los servicios y utilidades de la Red.

Javier Prenafeta

Abogado

La privacidad de los menores y el marketing a través de Internet.pdf

![]()

Derecho a la intimidad en el sector de las telecomunicaciones

Autora: Leire sainz de la Maza

El continuo desarrollo de la sociedad de la información, está dando lugar al surgimiento de nuevos servicios en las comunicaciones electrónicas, en este sentido el uso de líneas digitales en el sector de las telecomunicaciones, abre amplias posibilidades tanto en los servicios ofrecidos por las distintas operadoras de telefonía, como en el tratamiento de los datos de los usuarios de las mismas.

Ello ha hecho preciso adoptar la legislación vigente a estas nuevas realidades, de ahí que con fecha 12 de julio de 2002 se apruebe la Directiva 2002/58/CE del Parlamento Europeo y del Consejo sobre la privacidad y las comunicaciones electrónicas, la misma deroga la anterior directiva 97/66/CE, relativa al tratamiento de los datos personales y a la protección de la intimidad en el sector de las telecomunicaciones, existiendo un plazo de trasposición fijado para el 31 de octubre de 2003.

En este sentido y tratando de proteger la intimidad, la directiva y demás normas relacionadas determinan los mecanismos de protección de este derecho respecto de los datos personales que son objeto de tratamiento, así como de los derechos que le asisten al abonado o usuario del servicio:

Por un lado tendríamos los datos sobre el tráfico, definidos como aquellos que son tratados a efectos de la conducción de una comunicación a través de una red de comunicaciones electrónicas o a efectos de la facturación de la misma. El Real Decreto 1736/1988, que desarrolla el Título III de la Ley General de Telecomunicaciones establece una lista de cuales son los datos que podrán ser tratados a efectos de control del tráfico y facturación.

a) El número o la identificación del abonado.

b) La dirección del abonado y el tipo de equipo terminal empleado para las llamadas.

c) El número total de unidades que deben facturarse durante el ejercicio contable.

d) El número del abonado que recibe la llamada.

e) El tipo, la hora de comienzo y la duración de las llamadas realizadas o el volumen de datos transmitidos.

f) La fecha de la llamada o del servicio.

g) Otros datos relativos a los pagos, tales como pago anticipado, pagos a plazos, desconexión y notificaciones de recibos pendientes.

Los mismos, una vez han servido al fin para el que fueron almacenados y tratados (transmisión de una comunicación, facturación de los abonados, pagos de las interconexiones) deberán eliminarse o hacerse anónimos. Pudiendo tratarse y almacenarse únicamente por el plazo durante el cual pueda impugnarse la factura o exigirse el pago, de conformidad con la legislación aplicable.

En todo momento el abonado o usuario del servicio deberá poder conocer que datos de tráfico están siendo tratados por el proveedor del servicio. En el caso de que el proveedor decidiera tratar los mismos con fines de promoción comercial, respecto de servicios relacionados que sean prestados por él mismo, se requerirá el previo consentimiento del abonado o usuario.

Siendo preciso a estos efectos, que el proveedor del servicio dirija una comunicación a sus abonados donde se les informe del objeto de tratamiento de sus datos, con el fin de que estos consientan el mismo, sin necesidad de que sea expreso ya que una no contestación se considerará que no se opone y por lo tanto el abonado consiente a efectos prácticos.

Datos de localización, constituyen un nuevo concepto introducido por la nueva directiva, entendiendo por los mismos "aquellos que indiquen la posición geográfica del equipo terminal de un usuario de un servicio de comunicaciones electrónicas disponibles para el público", éstos podrán ser tratados previo consentimiento (cuando los datos no fueran anónimos) del usuario o abonado, para la prestación de servicios de valor añadido.

Siguiendo en esta misma línea, debemos hablar de los datos que figuran en las facturas desglosadas, donde el abonado puede encontrar de forma detallada cuales son los números de teléfono a los que se han efectuado las llamadas, día y hora de comienzo, duración y tipo de la llamada, así como el volumen de datos transmitidos.

Sin duda el uso de este modelo de facturas además de ofrecer al abonado información a efectos de confirmación de las tarifas aplicadas, puede constituir un ataque al derecho a la intimidad de los usuarios que efectúan las llamadas y de los abonados que las reciben, debido a la información que en las mimas se detalla. Es por ello que se hace preciso ofrecer modalidades alternativas de comunicación de las facturas o medios de pago que garanticen el anonimato, como podrían ser la omisión de un determinado número de cifras en la factura de los números a los que se ha llamado o la no aparición en la factura de los números a los que se llama cuando el pago se haga con tarjeta de crédito, como mecanismos de garantía de la utilización anónima o estrictamente privada del servicio.

En todo caso, será el propio abonado quien decida renunciar al envío de este modelo de facturas.

Por otro lado tenemos los servicios de identificación de la línea de origen y de la línea conectada.que pueden prestarse a través de líneas digitales, aquí nos hayamos ante una clara confrontación entre el derecho de quien recibe la llamada de saber quien le llama, como el derecho de quien efectúa la misma a guardar su anonimato, en este mismo sentido también se reconoce el derecho a rechazar llamadas entrantes de usuarios o abonados que hayan impedido la presentación de la identificación de la línea de origen.

Existe otro tipo de servicio, ofrecido cada vez más por algunos operadores, como es el registro de llamadas, en donde quedan almacenadas las llamadas que el abonado ha recibido cuando éste se encontraba ausente. Ello nos trae de nuevo a la disyuntiva entre el derecho a la información y el derecho a la intimidad.

Son servicios que el abonado podrá solicitar a su proveedor de forma gratuita y éste tendrá el deber de proporcionárselos siempre y cuando no existan motivos que impidan esta posibilidad, como es el caso de llamadas maliciosas, servicios de urgencia, etc.

Donde por razones obvias se hace necesario conocer el origen de la llamada y no será preciso el consentimiento del abonado para poder tener acceso a esta información de identificación de la llamada entrante.

Guías de abonados, constituyen una fuente de acceso público de acuerdo con el art.3.j) de la LOPD, donde constan datos del abonado como son el nombre, apellidos, dirección completa de su domicilio( los estrictamente necesarios para identificar al abonado), sin embargo se requiere que el abonado sea informado previamente a su inclusión en la correspondiente guía, de que datos personales van a constar en dichas guías tanto impresas como electrónicas para su posterior consulta por cualquier ciudadano, así como la finalidad y posteriores usos que sobre las mismas se puedan realizar. Esta obligación a los proveedores de los servicios no será de aplicación respecto de las ediciones de guías ya producidas o puestas en el mercado con anterioridad a la entrada en vigor de las disposiciones que desarrollen la Directiva aprobada al efecto de la privacidad y comunicaciones electrónicas . En todo caso el abonado podrá decidir cuales de estos datos desea que sean públicos en las guías.

Se abre la posibilidad de que las operadoras incluyan otros datos del abonado en las guías, pero en estos casos siempre previo consentimiento expreso del abonado.

El hecho de que los datos que constan en las guías telefónicas sean calificados como de acceso público y no precisen de consentimiento previo del abonado para su captación, provoca que en ocasiones puedan ser utilizados con fines de venta directa por distintas empresas, de ahí que al objeto de evitar el envío de publicidad no deseada, los abonados podrán exigir a los operadores entre otras; que se les excluya de las guías, que se omita parcialmente su dirección o bien podrán darse de alta en listas Robinson obligando de esta manera a las compañías de venta directa a darles de baja de sus ficheros, indicando que sus datos personales no podrán utilizarse para fines de venta directa. Los operadores requeridos deberán cumplir lo dispuesto, sin que ello conlleve coste alguno para los abonados y sin que se vean limitados sus derechos como abonados de la línea.

Hasta ahora hemos hablado de las distintas garantías que la Ley ofrece al objeto de salvaguardar la integridad del derecho a la intimidad de los abonados, pero también hemos de señalar que no nos encontramos ante un derecho absoluto e ilimitado, dado que en ocasiones podrá verse restringido por los gobiernos de los distintos estados amparándose en el paraguas de la salvaguarda de la seguridad nacional. De esta forma lo encontramos reflejado en la legislación española y normativa comunitaria.

A pesar de que la Directiva 97/66/CE, en su artículo 5, reconoce el derecho a la confidencialidad de las comunicaciones realizadas a través de redes públicas de telecomunicación y de los servicios de telecomunicaciones accesibles al público, sin que esté permitido la escucha, grabación, almacenamiento u otros tipos de intervención o vigilancia de las comunicaciones y de los datos de tráfico asociados a ellas por personas distintas de los usuarios, sin el consentimiento de los usuarios interesados. Sin embargo, sí se autoriza el acceso a los mismos por personas que estén autorizadas legalmente ( a este mismo sentido se pronuncia el artículo 14 de la presente directiva fijando la posibilidad de que, los Estados miembros podrán adoptar medidas legales para limitar el alcance de las obligaciones y derechos ....(reconocidos)....., cuando dichas limitaciones constituyan una medida necesaria para proteger la seguridad nacional, la defensa, la seguridad pública, la prevención, la investigación, la detección y la persecución de delitos o la utilización no autorizada del sistema de telecomunicación a que se hace referencia en el apartado 1 del artículo 13 de la Directiva 95/46/CE) .Igualmente la Directiva 2002/58/CE se mantiene en idéntica posición.

Directamente relacionados con estos aspectos, existe un conjunto de documentos redactados en el seno del Consejo de la Unión Europea que amparan estas actuaciones de los Estados, permitiendo a los cuerpos de seguridad y policía de los distintos Estados efectuar interceptaciones en todo tipo de comunicaciones, sin que en ningún momento se concrete quien será la autoridad que facultará dichas intervenciones. Los mismos se conocen como ENFOPOL, el primero fue la Resolución del Consejo de 17 de enero de 1995 sobre interceptación legal de las comunicaciones, más conocida como Enfopol 1995, en la misma se detallaban las obligaciones de las operadoras de telefonía para

adoptar sus máquinas y de esta forma poder facilitar el acceso por parte de agencias y cuerpos de seguridad nacionales a las comunicaciones los clientes y usuarios de las operadoras. Revisiones posteriores del documento en 1999 (Enfopol 98 y 19) extienden esta obligación a los operadores de Internet y GSM. La redacción y aprobación de estos documentos, fue precedida de la calificación de los mismos como clase A, es decir, no requieren de previa consulta pública en el Parlamento Europeo para su aprobación, lo que sin duda muestra la falta de trasparencia con que se pretende tratar el tema.

Considero interesante citar alguno de los artículos que componen estas Resoluciones, y de esta manera poder comprobar el alcance de las interceptaciones de las que podemos ser objeto por los Estados:

1. "Las autoridades competentes requieren tener acceso a todas las telecomunicaciones transmitidas o recibidas a través del número telefónico u otro código del servicio de telecomunicaciones interceptado que utilice el sujeto de la interceptación"

2. "Las autoridades competentes necesitan tener acceso a los siguientes datos relativos a las conexiones:

Datos de tráfico (Señal de entrada, número de abonado al que va dirigida la llamada de salida, incluso si no llega a establecerse la conexión, número del abonado que realiza la llamada de entrada, inicio, final y duración de la conexión.....)

3. "En el caso de abonados de servicios de telefonía móvil, las autoridades competentes requieren informaciones lo más exactas posibles sobre la situación geográfica dentro de la red."

4. "Las autoridades competentes necesitan disponer de datos sobre los servicios específicos utilizados por el sujeto objeto de interceptación y sobre los parámetros técnicos de estos tipos de comunicación."

5."Las autoridades competentes necesitan que las medidas de interceptación se efectúen de manera que ni el sujeto de la interceptación ni ninguna otra persona no autorizada puedan tener conocimiento de las modificaciones efectuadas para llevar a cabo la orden de interceptación. En particular, el servicio no debe dar ningún indicio de alteración al sujeto objeto de una orden de interceptación."

Sin embargo el control de los gobiernos no se queda aquí; primeramente fue el art.52 de la Ley General de Telecomunicaciones que a pesar de reconocer la facultad de poder utilizar sistemas de cifrado en las comunicaciones para salvaguardar la integridad y confidencialidad de las mismas, igualmente abría una puerta trasera donde se fijaba la obligación tanto para los fabricantes que incorporaran el cifrado en sus equipos o aparatos, como a los operadores que lo incluyeran en las redes o dentro de los servicios que ofrecían y, en su caso, a los usuarios que los emplearan en sus comunicaciones de notificar a la Administración General del Estado u organismo público los algoritmos o cualquier procedimiento de cifrado utilizado, a efectos de control de dichas comunicaciones. Ahora el reciente Proyecto de Ley General de Telecomunicaciones en su art.36.2 hace extensible la notificación a las propias claves de cifrado. Este intento de control absoluto de todas las comunicaciones, no podía quedar sin respuesta, de ahí que gracias a campañas como las iniciadas por la Asociación de Internautas (AI), se haya conseguido que por medio de una enmienda el Gobierno haya rectificado y procedido a suprimir el polémico artículo (36.2). Consiguiendo de esta forma que de momento el mismo no vea la luz.

Debemos preguntamos, donde se encuentra el límite a la actuación de la Administración frente al derecho a la intimidad, es preciso que se establezcan garantías legales ante estas actuaciones, las cuales deberían estar siempre amparadas por una resolución judicial. Es preciso entender estas actuaciones como algo realmente excepcional, debiendo proteger a los ciudadanos frente a intromisiones injustificadas de los Estados en sus vidas privadas.

Derecho a la Intimidad en el Sectro de las Telecomunicaciones.pdf

![]()

1 http://www.decine21.com/FrmPeliculas.asp?Id=4043

2 http://www.delitosinformaticos.com/protecciondatos/

3 http://www.bufetalmeida.com/?id=147

4 http://www.delitosinformaticos.com/ciberderechos/robointimidad.shtml

5 http://www.delitosinformaticos.com/ciberderechos/cyberterrorismo.shtml

6 http://es.wikipedia.org/wiki/Guerra_de_cuarta_generaci%C3%B3n

Hay películas y libros que ilustran muy bien el uso y abuso de los datos de carácter personal. Algunas de ellas son las siguientes.

Películas:

La Red

Vidas Ajenas

Gattaca, un experimento genético

Misión imposible

Libros (novelas)

El psicoanalista, John Katzenbach

1984, George Orwell

TV, programa

El gran hermano

Introducción Conceptos Orientaciones Materiales Glosario Normativa Enlaces